NTLM, mis tähistab uue tehnoloogia LAN Manager, on protokollide komplekt, mida kasutatakse kaugkasutajate autentimiseks ja seansi turvalisuse tagamiseks. Ründajad on seda sageli edastusrünnakutes ära kasutanud. Need rünnakud hõlmavad haavatavaid võrguseadmeid, sealhulgas domeenikontrollereid, mis autentivad ründajate kontrollitavate serverite jaoks. Nende rünnete kaudu saavad ründajad suurendada oma õigusi ja omandada täielik kontroll Windowsi domeeni üle. NTLM on endiselt Windowsi serverites olemas ja ründajad saavad kasutada turvaauke, nagu ShadowCoerce, DFSCoerce, PetitPotam ja RemotePotato0, mis on loodud edastusrünnakute eest kaitsmisest mööda minema. Lisaks võimaldab NTLM räsiedastusrünnakuid, võimaldades ründajatel end ohustatud kasutajana autentida ja pääseda juurde tundlikele andmetele.

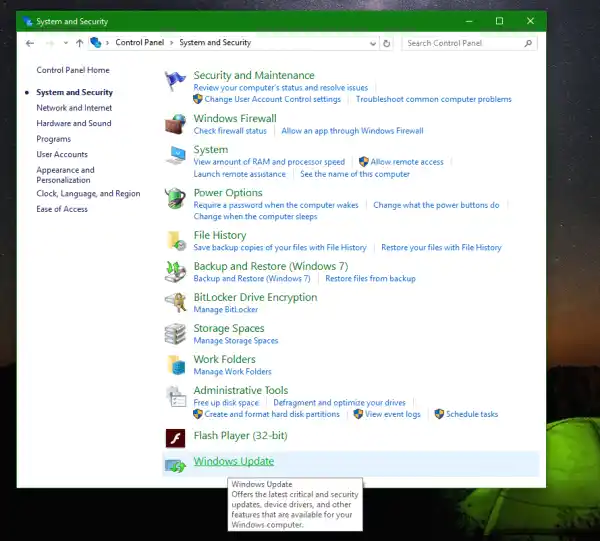

tühistage Windowsi värskendus

Nende riskide maandamiseks soovitab Microsoft Windowsi administraatoritel NTLM-i keelata või konfigureerida oma serverid NTLM-i edastamise rünnakuid blokeerima, kasutades Active Directory sertifikaaditeenuseid.

Praegu töötab Microsoft kahe Kerberosega seotud uue funktsiooni kallal. Esimene funktsioon IAKerb (esialgne ja täielik autentimine Kerberose abil) võimaldab Windowsil edastada Kerberose sõnumeid kohalike kaugarvutite vahel, ilma et oleks vaja täiendavaid ettevõtte teenuseid, nagu DNS, netlogon või DCLocator. Teine funktsioon hõlmab Kerberose kohalikku võtmejaotuskeskust (KDC), mis laiendab Kerberose tuge kohalikele kontodele.

idm tasuta allalaadimine arvutisse

Lisaks kavatseb Microsoft täiustada NTLM-i juhtelemente, andes administraatoritele suurema paindlikkuse NTLM-i kasutamise jälgimiseks ja piiramiseks oma keskkondades.

Kõik need muudatused on vaikimisi lubatud ja ei nõua enamiku stsenaariumide puhul konfigureerimist, näiteks märgitudettevõtte poolt. NTLM on endiselt saadaval varuvalikuna, et säilitada ühilduvus olemasolevate süsteemidega.